网络安全的基本知识(保护你的网络安全)

266

2025 / 02 / 21

在当今数字化时代,网络安全已成为人们关注的焦点。随着技术的进步,网络攻击也日益猖獗。为了保护个人和企业的隐私和财产安全,我们需要深入了解网络安全的真实案例并进行分析,以便更好地应对恶意攻击。

文章目录:

1.网络安全威胁的加剧

2.网络钓鱼:诈骗的新招数

3.勒索软件:无处不在的威胁

4.数据泄露:隐私被侵犯的恶梦

5.供应链攻击:从容不迫的渗透

6.社交工程:破解人性的密码

7.DDoS攻击:让目标陷入瘫痪

8.黑客入侵:窃取关键信息的门径

9.无线网络漏洞:便利之下的隐患

10.物联网安全:新一轮挑战的开始

11.人工智能与网络安全:双刃剑的威胁

12.加密与解密:信息保护的关键环节

13.安全意识教育:预防胜于治疗

14.响应与恢复:危机处理的必要措施

15.未来趋势:全球合作应对网络安全威胁

1.网络安全威胁的加剧

随着互联网技术的普及和信息化进程的加速,网络安全威胁也日益加剧,对个人和企业造成了严重的损失,对国家安全也构成了巨大威胁。

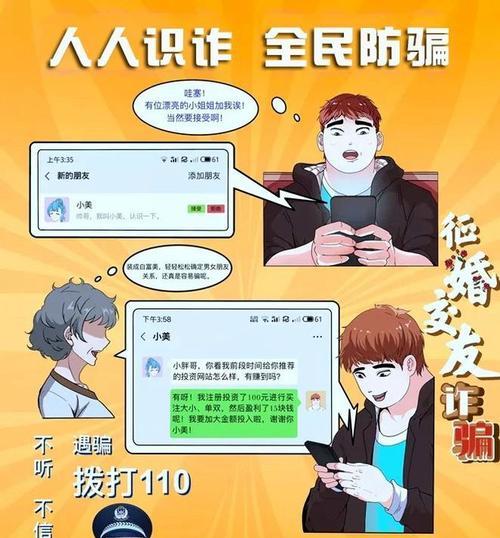

2.网络钓鱼:诈骗的新招数

网络钓鱼是一种通过发送虚假信息来诱骗用户泄露个人信息的手段,攻击者利用社交工程技巧,冒充合法机构,以获取用户信任为前提,进行诈骗活动。

3.勒索软件:无处不在的威胁

勒索软件是一种恶意软件,它可以加密用户计算机中的文件,并要求用户支付赎金才能解密。攻击者利用这种手段来进行勒索,给用户带来巨大的经济和心理压力。

4.数据泄露:隐私被侵犯的恶梦

数据泄露是指个人或机构的敏感信息被未经授权的第三方获取和使用的情况。这种事件不仅对个人隐私造成威胁,还可能导致金融诈骗、身份盗用等问题。

5.供应链攻击:从容不迫的渗透

供应链攻击是指通过入侵供应链中的环节来攻击目标企业或机构。攻击者可以通过植入恶意代码或篡改软件等手段,从容不迫地渗透进目标系统。

6.社交工程:破解人性的密码

社交工程是一种通过利用人们的社交习惯和心理弱点来获取信息或进行欺骗的手段。攻击者可以利用这种手法获取用户的账号密码、银行卡信息等敏感信息。

7.DDoS攻击:让目标陷入瘫痪

分布式拒绝服务(DDoS)攻击是指通过多个来源同时向目标服务器发送大量请求,使其无法正常工作。这种攻击方式可以导致目标系统的瘫痪,给业务和用户带来严重影响。

8.黑客入侵:窃取关键信息的门径

黑客入侵是指攻击者通过非法手段获取目标系统的权限和控制权,并窃取关键信息或进行破坏行为。这种攻击对企业和个人的财产和声誉都带来了巨大风险。

9.无线网络漏洞:便利之下的隐患

无线网络漏洞是指无线网络中存在的安全隐患,攻击者可以利用这些漏洞进行网络入侵、信息窃取等恶意行为。公共无线网络尤其容易成为攻击者的目标。

10.物联网安全:新一轮挑战的开始

随着物联网技术的普及,我们的生活正变得越来越智能化。然而,物联网设备的安全性却备受质疑,攻击者可以利用物联网设备的漏洞来进行入侵和攻击。

11.人工智能与网络安全:双刃剑的威胁

人工智能技术的快速发展为网络安全带来了新的挑战和机遇。虽然人工智能可以用于加强网络安全防御,但同时也可能被黑客利用来进行攻击和破坏。

12.加密与解密:信息保护的关键环节

加密和解密技术是保护信息安全的关键环节,通过对敏感信息进行加密,可以有效防止黑客的窃取和篡改行为,确保信息的保密性和完整性。

13.安全意识教育:预防胜于治疗

网络安全的关键在于提高用户和企业的安全意识。通过加强网络安全教育,让用户了解常见的网络攻击手段和防范措施,可以有效预防各类网络安全威胁。

14.响应与恢复:危机处理的必要措施

当发生网络安全事件时,及时响应和有效恢复至关重要。建立完善的网络安全应急响应机制,制定相应的危机处理措施,可以减少损失并恢复正常运营。

15.未来趋势:全球合作应对网络安全威胁

面对日益复杂的网络安全威胁,各国之间需要加强合作,共同应对挑战。建立起国际间的网络安全合作机制,分享情报和技术,共同构建一个更安全的网络空间。

网络安全是当代社会亟需解决的问题之一。通过真实案例的分析,我们了解了不同类型的网络攻击手段和应对措施。只有加强安全意识教育,完善网络安全防御体系,并通过全球合作来共同应对网络安全威胁,我们才能更好地保护个人和企业的信息安全。